Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

"تصرف غير محمود".. رونالدو يثير ضجة واسعة عقب خسارة النصر السعودي في نهائي دوري أبطال آسيا 2

!["تصرف غير محمود".. رونالدو يثير ضجة واسعة عقب خسارة النصر السعودي في نهائي دوري أبطال آسيا 2]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد ضجة الرحيل.. إمام عاشور يوجه أول رسالة لجمهور الأهلي المصري

![بعد ضجة الرحيل.. إمام عاشور يوجه أول رسالة لجمهور الأهلي المصري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اتحاد العاصمة الجزائري يتوج بكأس الكونفدرالية على حساب الزمالك المصري

![اتحاد العاصمة الجزائري يتوج بكأس الكونفدرالية على حساب الزمالك المصري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غامبا أوساكا يصعق النصر في عقر داره ويحرم رونالدو من أول لقب آسيوي

![غامبا أوساكا يصعق النصر في عقر داره ويحرم رونالدو من أول لقب آسيوي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترتيب الدوري السعودي بعد فوز الهلال على نيوم

![ترتيب الدوري السعودي بعد فوز الهلال على نيوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصر.. قرار قضائي جديد بحق قائد "أولتراس" الزمالك

![مصر.. قرار قضائي جديد بحق قائد "أولتراس" الزمالك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

صلاح يوجه رسالة مؤثرة لجماهير ليفربول قبل رحيله

![صلاح يوجه رسالة مؤثرة لجماهير ليفربول قبل رحيله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

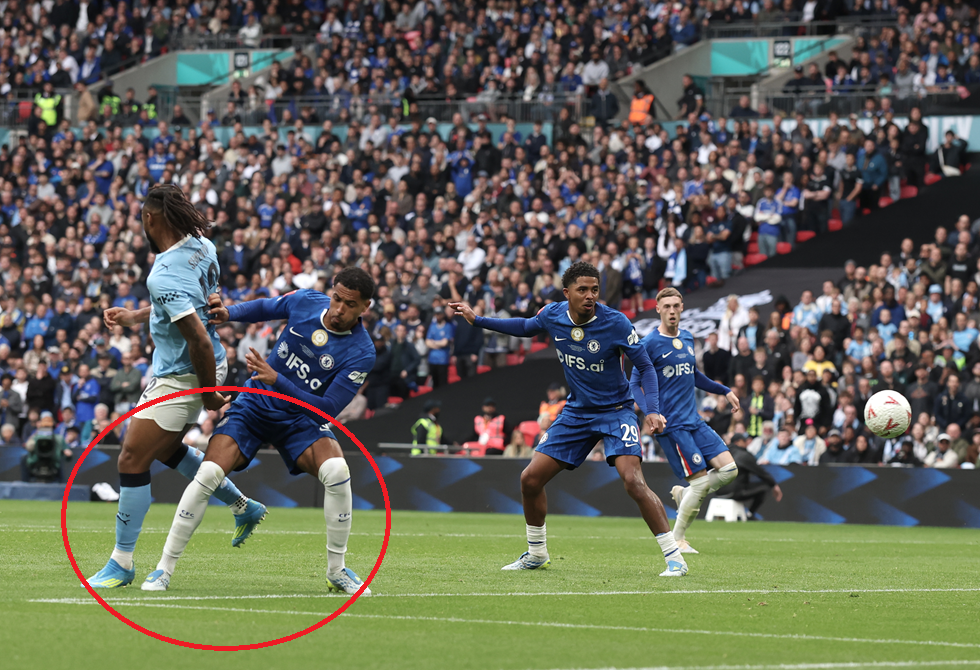

سيمينيو يسجل هدفا مذهلا في شباك تشيلسي ويمنح مانشستر سيتي لقب كأس إنجلترا

![سيمينيو يسجل هدفا مذهلا في شباك تشيلسي ويمنح مانشستر سيتي لقب كأس إنجلترا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوت يحدد سبب انهيار ليفربول أمام أستون فيلا

![سلوت يحدد سبب انهيار ليفربول أمام أستون فيلا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول تعليق من أربيلوا على أنباء قدوم مورينيو لتدريب ريال مدريد

![أول تعليق من أربيلوا على أنباء قدوم مورينيو لتدريب ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جيسوس يفجر أزمة داخل النصر السعودي

![جيسوس يفجر أزمة داخل النصر السعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حسم الأمر.. موعد إعلان ريال مدريد عن مدربه الجديد

![حسم الأمر.. موعد إعلان ريال مدريد عن مدربه الجديد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

على غرار لامين جمال.. نجم من غالطة سراي يثير الجدل باحتفاله بالعلم الفلسطيني (فيديو- صور)

![على غرار لامين جمال.. نجم من غالطة سراي يثير الجدل باحتفاله بالعلم الفلسطيني (فيديو- صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

اجتماع مرتقب بين "فيفا" واتحاد الكرة الإيراني بسبب كأس العالم 2026 (فيديو)

![اجتماع مرتقب بين "فيفا" واتحاد الكرة الإيراني بسبب كأس العالم 2026 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الأهلي المصري يرد على آدم وطني ويؤمن نفسه من "غدر" إمام عاشور (فيديو)

![الأهلي المصري يرد على آدم وطني ويؤمن نفسه من "غدر" إمام عاشور (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ردود فعل نارية دعما لمحمد صلاح أمام أستون فيلا (فيديو)

![ردود فعل نارية دعما لمحمد صلاح أمام أستون فيلا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قبل المونديال.. مدينة أمريكية تفاجئ ميسي وتطلق اسمه على أحد شوارعها (فيديو -صورة)

![قبل المونديال.. مدينة أمريكية تفاجئ ميسي وتطلق اسمه على أحد شوارعها (فيديو -صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بكلمتين.. رونالدو يعلق قبل مباراة النصر وغامبا أوساكا الياباني اليوم (صور)

![بكلمتين.. رونالدو يعلق قبل مباراة النصر وغامبا أوساكا الياباني اليوم (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلوت يلفت الأنظار بتصرفه تجاه محمد صلاح أمام أستون فيلا (صور)

![سلوت يلفت الأنظار بتصرفه تجاه محمد صلاح أمام أستون فيلا (صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

مصدر رسمي لبناني لـ"LBCI": العمل جار لتحقيق وقف شامل لإطلاق النار الليلة ونأمل بالتزام كل الأطراف به

![مصدر رسمي لبناني لـ"LBCI": العمل جار لتحقيق وقف شامل لإطلاق النار الليلة ونأمل بالتزام كل الأطراف به]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن مقتل أحد جنوده في معارك جنوبي لبنان "صورة"

![الجيش الإسرائيلي يعلن مقتل أحد جنوده في معارك جنوبي لبنان "صورة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي: هاجمنا نحو 100 هدف في مناطق مختلفة بجنوب لبنان خلال نهاية الأسبوع (فيديو)

![الجيش الإسرائيلي: هاجمنا نحو 100 هدف في مناطق مختلفة بجنوب لبنان خلال نهاية الأسبوع (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله يعلن استهداف القوات الإسرائيلية وآلياتها في عدد من مناطق الجنوب اللبناني (فيديو)

![حزب الله يعلن استهداف القوات الإسرائيلية وآلياتها في عدد من مناطق الجنوب اللبناني (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. "حزب الله" يستهدف آلية "نميرا" الإسرائيلية في مدينة بنت جبيل

#اسأل_أكثر #Question_MoreRT STORIES

واشنطن: هجمات حزب الله تهدف لعرقلة المفاوضات ونزع السلاح شرط السلام

![واشنطن: هجمات حزب الله تهدف لعرقلة المفاوضات ونزع السلاح شرط السلام]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن منطقة رأس الناقورة في الجليل الغربي منطقة عسكرية مغلقة اعتبارا من الليلة

![الجيش الإسرائيلي يعلن منطقة رأس الناقورة في الجليل الغربي منطقة عسكرية مغلقة اعتبارا من الليلة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وفد بيروت في واشنطن يصدر بيانا جديدا عقب إعلان تمديد وقف إطلاق النار بين لبنان وإسرائيل 45 يوما

![وفد بيروت في واشنطن يصدر بيانا جديدا عقب إعلان تمديد وقف إطلاق النار بين لبنان وإسرائيل 45 يوما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الصحة اللبنانية: 3 قتلى من المسعفين جراء غارة في حاروف جنوب لبنان

![الصحة اللبنانية: 3 قتلى من المسعفين جراء غارة في حاروف جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الخارجية الأمريكية: تمديد وقف إطلاق النار بين لبنان وإسرائيل 45 يوما

![الخارجية الأمريكية: تمديد وقف إطلاق النار بين لبنان وإسرائيل 45 يوما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. حزب الله يستهدف تجمعا لجنود إسرائيليين في بلدة القوزح جنوبي لبنان

![بالفيديو.. حزب الله يستهدف تجمعا لجنود إسرائيليين في بلدة القوزح جنوبي لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

استخبارات "الناتو" تفجر مفاجأة عن ترسانة إيران الصاروخية وقدرتها على خوض حرب طويلة مع أمريكا

![استخبارات "الناتو" تفجر مفاجأة عن ترسانة إيران الصاروخية وقدرتها على خوض حرب طويلة مع أمريكا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس مجلس الشورى الإيراني: العالم يقف على أعتاب نظام عالمي جديد

![رئيس مجلس الشورى الإيراني: العالم يقف على أعتاب نظام عالمي جديد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

التلغراف: مساعدو ترامب حثوا الإمارات على تعميق دورها بالحرب والاستيلاء على جزيرة إيرانية استراتيجية

![التلغراف: مساعدو ترامب حثوا الإمارات على تعميق دورها بالحرب والاستيلاء على جزيرة إيرانية استراتيجية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"رويترز": مجازفة ترامب السياسية مع إيران تصل لطريق مسدود

!["رويترز": مجازفة ترامب السياسية مع إيران تصل لطريق مسدود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

التلفزيون الإيراني: توقيف ناقلة نفط مخالفة محملة بحوالي 450 ألف برميل

![التلفزيون الإيراني: توقيف ناقلة نفط مخالفة محملة بحوالي 450 ألف برميل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"فايننشال تايمز": الشركات الأمريكية لم تؤمن أي سفينة تمر عبر مضيق هرمز

!["فايننشال تايمز": الشركات الأمريكية لم تؤمن أي سفينة تمر عبر مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وكالة "فارس" تنشر خطة إيران لإدارة مضيق هرمز

![وكالة "فارس" تنشر خطة إيران لإدارة مضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعثة إيران لدى الأمم المتحدة تتهم واشنطن بتضليل المجتمع الدولي تمهيدا لتصعيد جديد

![بعثة إيران لدى الأمم المتحدة تتهم واشنطن بتضليل المجتمع الدولي تمهيدا لتصعيد جديد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عراقجي: ألم الأمريكيين الحقيقي سيبدأ عندما تبدأ الديون وأسعار القروض بالارتفاع

![عراقجي: ألم الأمريكيين الحقيقي سيبدأ عندما تبدأ الديون وأسعار القروض بالارتفاع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"نيويورك تايمز": مساعدو ترامب أعدوا خطة للعودة إلى الضربات على إيران كخيار لكسر جمود المفاوضات

!["نيويورك تايمز": مساعدو ترامب أعدوا خطة للعودة إلى الضربات على إيران كخيار لكسر جمود المفاوضات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الإمارات ترفض اتهامات إيران

![الإمارات ترفض اتهامات إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

ليخاتشيوف: القوات الأوكرانية تتعمد قصف إنيرغودار لتخويف سكانها

![ليخاتشيوف: القوات الأوكرانية تتعمد قصف إنيرغودار لتخويف سكانها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيوزويك تتحدث عن خطر يحيق بنظام كييف بعد تصريح بوتين عن قرب نهاية الصراع في أوكرانيا

![نيوزويك تتحدث عن خطر يحيق بنظام كييف بعد تصريح بوتين عن قرب نهاية الصراع في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيتسو يرد بعنف على ميرتس بعد انتقاده زيارته إلى موسكو: ما شأنك أنت؟

![فيتسو يرد بعنف على ميرتس بعد انتقاده زيارته إلى موسكو: ما شأنك أنت؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الجوي الروسي يسقط 76 مسيرة جوية معادية خلال 6 ساعات

![الدفاع الجوي الروسي يسقط 76 مسيرة جوية معادية خلال 6 ساعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

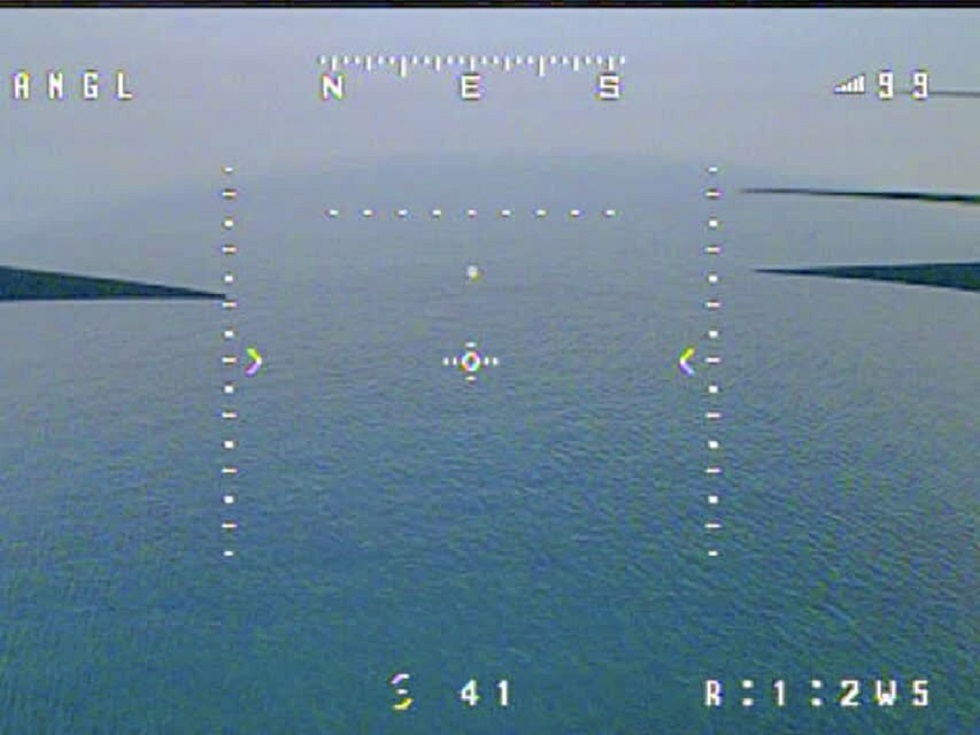

طائرة مسيّرة أوكرانية تستهدف محطة زابوروجيه النووية دون وقوع إصابات

![طائرة مسيّرة أوكرانية تستهدف محطة زابوروجيه النووية دون وقوع إصابات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاطعة زابوروجيه.. الجيش الروسي يخوض معارك لتحرير بلدة تشاريفنوي

#اسأل_أكثر #Question_MoreRT STORIES

صواريخ "بانتسير-أس" تحمي أجواء منطقة العمليات العسكرية الروسية من الضربات الأوكرانية

#اسأل_أكثر #Question_MoreRT STORIES

القوات الروسية تسيطر على بلدتين في خاركوف وتدمر 6 زوارق مسيرة أوكرانية في البحر الأسود

![القوات الروسية تسيطر على بلدتين في خاركوف وتدمر 6 زوارق مسيرة أوكرانية في البحر الأسود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

غيراسيموف: قواتنا تسيطر على 85% من مدينة كراسني ليمان في دونيتسك وتتقدم في خاركوف

![غيراسيموف: قواتنا تسيطر على 85% من مدينة كراسني ليمان في دونيتسك وتتقدم في خاركوف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

السفارة الأمريكية في كييف تمول 13 مختبرا بيولوجيا على الأقل في أوكرانيا

![السفارة الأمريكية في كييف تمول 13 مختبرا بيولوجيا على الأقل في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سلطات أوكرانيا تلغي الحظر المفروض على تعبئة العاملين في المجال الطبي

![سلطات أوكرانيا تلغي الحظر المفروض على تعبئة العاملين في المجال الطبي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: تدمير 56 طائرة مسيرة أوكرانية في أجواء عدد من المقاطعات

![الدفاع الروسية: تدمير 56 طائرة مسيرة أوكرانية في أجواء عدد من المقاطعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

فيديوهات

RT STORIES

بانكوك.. اصطدم قطار شحن بحافلة للنقل العام

#اسأل_أكثر #Question_MoreRT STORIES

المقاتلات الإماراتية ترافق طائرة رئيس الوزراء الهندي أثناء دخولها أجواء الإمارات

#اسأل_أكثر #Question_MoreRT STORIES

الهند.. رياح عنيفة تتسبب في مقتل أكثر من 100 شخص وإصابة العشرات

#اسأل_أكثر #Question_Moreفيديوهات

-

![زيارة ترامب إلى الصين]()

زيارة ترامب إلى الصين

RT STORIES

بعد تحذير ترامب.. تايوان تصر على استقلالها وتؤكد أهمية مبيعات الأسلحة الأمريكية

![بعد تحذير ترامب.. تايوان تصر على استقلالها وتؤكد أهمية مبيعات الأسلحة الأمريكية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

محلل: بكين تتفوق دبلوماسيا على واشنطن في مفاوضات شي وترامب

![محلل: بكين تتفوق دبلوماسيا على واشنطن في مفاوضات شي وترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الرئيس الصيني لنظيره الأمريكي خلال جولة في حديقة تشونغنانهاي: بوتين كان هنا (فيديو+صور)

![الرئيس الصيني لنظيره الأمريكي خلال جولة في حديقة تشونغنانهاي: بوتين كان هنا (فيديو+صور)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يعلن أن الولايات المتحدة لا تريد خوض حرب مع الصين بسبب تايوان

![ترامب يعلن أن الولايات المتحدة لا تريد خوض حرب مع الصين بسبب تايوان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب لا يستبعد رفع الحظر المفروض على شراء الصين للنفط الإيراني

![ترامب لا يستبعد رفع الحظر المفروض على شراء الصين للنفط الإيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إعلام: البيت الأبيض صادر "كل ما هو صيني" ورماه في القمامة قبل مغادرة ترامب بكين

![إعلام: البيت الأبيض صادر "كل ما هو صيني" ورماه في القمامة قبل مغادرة ترامب بكين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![زيارة ترامب إلى الصين]() زيارة ترامب إلى الصين

زيارة ترامب إلى الصين

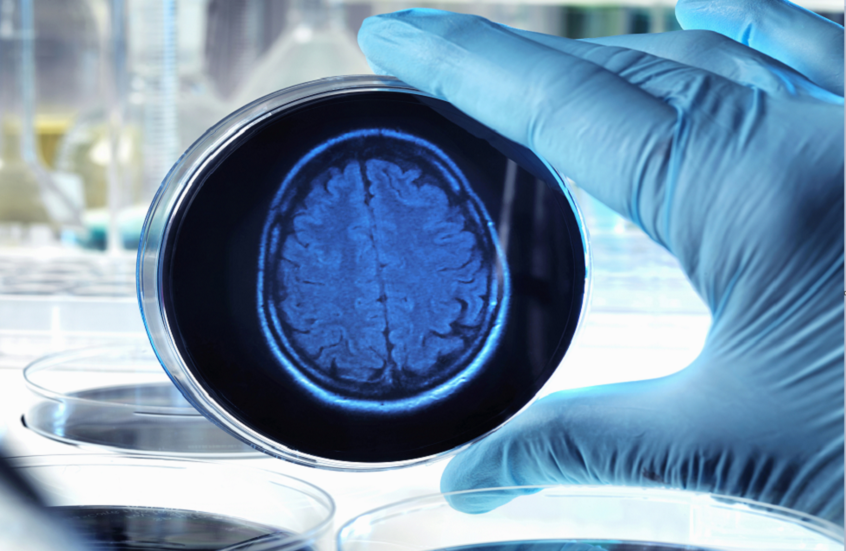

غوغل تحذر من تصاعد الهجمات السيبرانية المدعومة بالذكاء الاصطناعي

يحذر تقرير صادر عن غوغل من تزايد دور الذكاء الاصطناعي في الهجمات السيبرانية، بعد رصد محاولة استغلال ثغرة أمنية غير معروفة سابقا يُرجّح أنها استُخدمت في هجوم مدعوم بهذه التقنيات.

وبحسب غوغل، فقد حاولت جهات تهديد استغلال ثغرة قادرة على تجاوز المصادقة الثنائية في أداة شائعة لإدارة الخدمات عبر الإنترنت، قبل أن تتمكن الشركة من اكتشافها وإغلاقها بالتعاون مع المورّد المعني، ما حال دون استخدامها في حملة هجمات واسعة النطاق.

ويستند هذا التحذير إلى تقرير صادر عن مجموعة غوغل لاستخبارات التهديدات (GTIG)، الذي يرصد توسّع استخدام مجرمي الإنترنت والجهات المدعومة من دول لأدوات الذكاء الاصطناعي التوليدي في مجالات متعددة، تشمل تطوير البرمجيات الخبيثة واكتشاف الثغرات الأمنية وتنفيذ حملات التصيّد والهجمات الآلية.

وتوضح غوغل أن الثغرة التي تم استهدافها لم تكن ناتجة عن خطأ برمجي تقليدي، بل عن "خلل في المنطق الدلالي" على مستوى تصميم النظام، وهو نوع من الثغرات يصعب اكتشافه مقارنة بالأخطاء التقنية المعتادة. وترى الشركة أن نماذج الذكاء الاصطناعي الحديثة أصبحت أكثر قدرة على رصد مثل هذه الثغرات بسبب فهمها للسياق العام للبرمجيات.

غوغل تحذر: اختراق "قوي" يهدد أجهزة "آيفون"

كما أفاد التقرير بأن مؤشرات عدة في كود الاستغلال تشير إلى احتمال توليده باستخدام الذكاء الاصطناعي، مثل وجود توثيق تعليمي غير معتاد وتضليل في تقييمات الثغرة الأمنية (CVSS)، إضافة إلى أسلوب برمجي منظم يشبه البيانات المستخدمة في تدريب نماذج التعلم الآلي.

ويشير التقرير أيضا إلى أن المجموعة المهاجمة كانت تخطط لاستخدام الثغرة ضمن حملة أوسع بعد الحصول على بيانات اعتماد تسجيل الدخول، إذ كانت ستسمح بتجاوز المصادقة الثنائية والوصول غير المصرح به إلى الحسابات.

وفي هذا السياق، نقلت GTIG أن التحليل الفني يشير بقوة إلى احتمال استخدام نموذج ذكاء اصطناعي في اكتشاف الثغرة وتطوير وسيلة استغلالها، حتى وإن لم يتم تأكيد استخدام أدوات غوغل نفسها مثل Gemini.

ويحذّر التقرير من تطور أخطر يتمثل في برمجيات خبيثة أكثر استقلالية، من بينها برنامج على نظام أندرويد يسمى PROMPTSPY، يُعتقد أنه يستخدم واجهات ذكاء اصطناعي لتحليل شاشة الهاتف وتنفيذ أوامر مثل النقر والتمرير وإدخال رموز المصادقة بشكل شبه تلقائي.

وفي المقابل، تؤكد غوغل أنها تعمل على تطوير أدوات ذكاء اصطناعي دفاعية مثل Big Sleep وCodeMender، بهدف اكتشاف الثغرات الأمنية وإصلاحها تلقائيا قبل استغلالها، في محاولة لمواكبة تسارع التهديدات الرقمية.

المصدر: interesting engineering

إقرأ المزيد

Lenovo تعود لعالم الهواتف بجهاز منافس

أعلنت Lenovo عن جهازها الجديد الذي سيعيدها إلى المنافسة في عالم هواتف أندرويد بفضل تقنياته الممتازة.

أبرز مواصفات الحاسب اللوحي الجديد من هواوي

تستعد هواوي لإطلاق حاسبها اللوحي الجديد MatePad Pro Max الذي جهّزته بأفضل المواصفات والتقنيات.

تحذير هام لمستخدمي Gmail من عملية احتيال خطيرة

تحذر غوغل مستخدمي خدمة Gmail من تزايد محاولات الاحتيال الإلكتروني التي تنتحل إشعارات أمنية رسمية، بهدف خداع الضحايا وسرقة بياناتهم الشخصية وكلمات المرور.

مجلة: تسريب لتسجيلات دخول وكلمات مرور عبر الإنترنت لحوالي 150 مليون شخص حول العالم

أفادت مجلة Wired الأمريكية المختصة في شؤون التجارة والأعمال والتكنولوجيا، بحدوث تسريب ضخم عبر الإنترنت لملايين تسجيلات دخول وكلمات مرور بالإنترنت.

تحذير عاجل من "غوغل": ثغرة أمنية "حرجة" في أندرويد تسمح بالاختراق دون علم المستخدم

أصدرت شركة "غوغل" تحذيرا عاجلا لمستخدمي نظام أندرويد، داعية إياهم إلى التحديث الفوري لأجهزتهم بعد اكتشاف ثغرات أمنية خطيرة يستغلها القراصنة بالفعل.

التعليقات